Biométrie comportementale : un nouvel horizon pour l’authentification

Encore peu répandue mais déjà prometteuse, la biométrie comportementale redéfinit les standards de l’authentification.

Dans un contexte où le mot de passe traditionnel montre ses limites, cette méthode innovante renforce la sécurité tout en rendant l’authentification plus fluide et accessible.

Adoptée dans les solutions multifactorielles, elle vient compléter les approches classiques en intégrant un facteur unique : le comportement de l’utilisateur.

Qu’est-ce que la biométrie comportementale ?

Contrairement à la biométrie physiologique (empreinte digitale, reconnaissance faciale), la biométrie comportementale s’appuie sur des gestes quotidiens notamment sur la manière de frapper au clavier,

Ces comportements, analysés par des algorithmes spécialisés, forment une signature numérique unique à chaque individu.

Invisible et continue, cette forme d’authentification ne nécessite aucun matériel dédié.

Pourquoi cette approche est-elle appelée à se généraliser ?

Parce qu’elle répond à plusieurs enjeux clés de la cybersécurité moderne :

- Inhérente à l’utilisateur : elle repose sur ce que vous êtes, et non ce que vous savez (mot de passe) ou possédez (badge, smartphone).

- Très difficile à usurper : un collègue ou un fraudeur ne pourra pas facilement reproduire votre style de frappe ou vos gestes informatiques.

- Facilement déployable : elle utilise des dispositifs déjà en place, comme le clavier, sans nécessiter d’investissement matériel.

Les atouts concrets de la biométrie comportementale

✅ Invisible et non intrusive : l’utilisateur n’a rien à faire, il continue à travailler normalement.

✅ Sécurité proactive : elle détecte les comportements suspects avant même qu’une menace ne se concrétise.

✅ Intégration simple : aucune friction côté utilisateur, aucun matériel spécifique à déployer.

En résumé, la biométrie comportementale offre une authentification invisible, robuste et naturelle — une réponse efficace aux défis de sécurité actuels, et une piste de plus en plus privilégiée pour les systèmes d’information de demain.

Catégorisation des facteurs d’authentification

Les mécanismes d’authentification se répartissent en trois catégories, classées selon le type de facteur employé :

- Ce que l’on sait

→ Login / mot de passe

C’est la méthode de base et aussi la plus vulnérable.

Les politiques de mots de passe complexes ont souvent l’effet inverse : les utilisateurs cessent de les mémoriser et les notent, augmentant ainsi les risques de fuite. - Ce que l’on possède

→ Clé physique, carte à puce, smartphone, jeton

Couramment utilisée, cette méthode est plus robuste, mais elle exclut certains utilisateurs ou scénarios d’usage (absence de smartphone, appareils non compatibles, etc.). - Ce que l’on est

→ Biométrie (physiologique ou comportementale)

La plus fiable des approches, car elle repose sur l’unicité de chaque individu.

Toutefois, la biométrie physiologique (empreinte, iris, etc.) requiert des équipements coûteux et spécifiques.

neomia Pulse : la biométrie comportementale, fiable et accessible

neomia Pulse, notre solution de biométrie comportementale, ouvre une nouvelle voie :

- Fiable, car elle repose sur des comportements difficiles à reproduire (vitesse et rythme de frappe, )

- Simple à déployer, puisqu’elle n’exige aucun matériel dédié

- Discrète et continue, sans perturber l’utilisateur

neomia Pulse permet ainsi de combiner un haut niveau de sécurité avec une expérience utilisateur fluide, pour une authentification réellement adaptée aux usages d’aujourd’hui.

Les limites des solutions MFA traditionnelles

La majorité des solutions d’authentification multifacteur (MFA) actuellement déployées reposent sur un facteur de possession.

Elles exigent la présence d’un dispositif complémentaire au poste de travail, tel qu’un smartphone, une carte physique, un jeton ou une clé de sécurité.

Si certaines fonctionnalités additionnelles peuvent enrichir ces solutions, leur coût réel dépasse largement celui du matériel.

Des coûts cachés souvent sous-estimés :

- Gestion du parc matériel : cycle de vie, accès, remplacement, déprovisionnement…

- Risques de prêt, de vol ou de perte : un badge ou un téléphone peut facilement être utilisé par un tiers non autorisé.

- Charge administrative : renouvellements, SAV, synchronisation avec les utilisateurs…

- Inégalités d’équipement : tous les collaborateurs ne disposent pas nécessairement d’un smartphone ou d’un appareil compatible.

La biométrie comportementale : une alternative plus simple et plus robuste

Face à ces limites, la biométrie comportementale offre une solution plus économique, plus fluide et tout aussi sécurisée.

Elle repose sur des éléments inhérents à l’utilisateur et utilise les équipements déjà présents (comme le clavier), supprimant ainsi la dépendance à un appareil externe.

Avec neomia Pulse, vous pouvez renforcer votre sécurité sans complexifier vos processus ni alourdir vos coûts d’infrastructure.

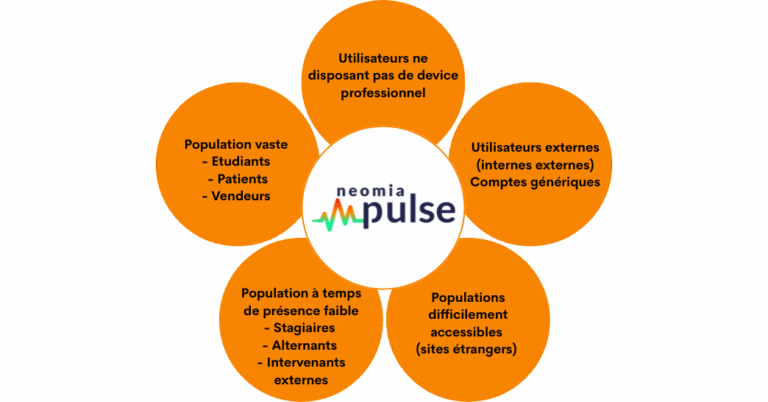

Les domaines d’application

Cas d'usages